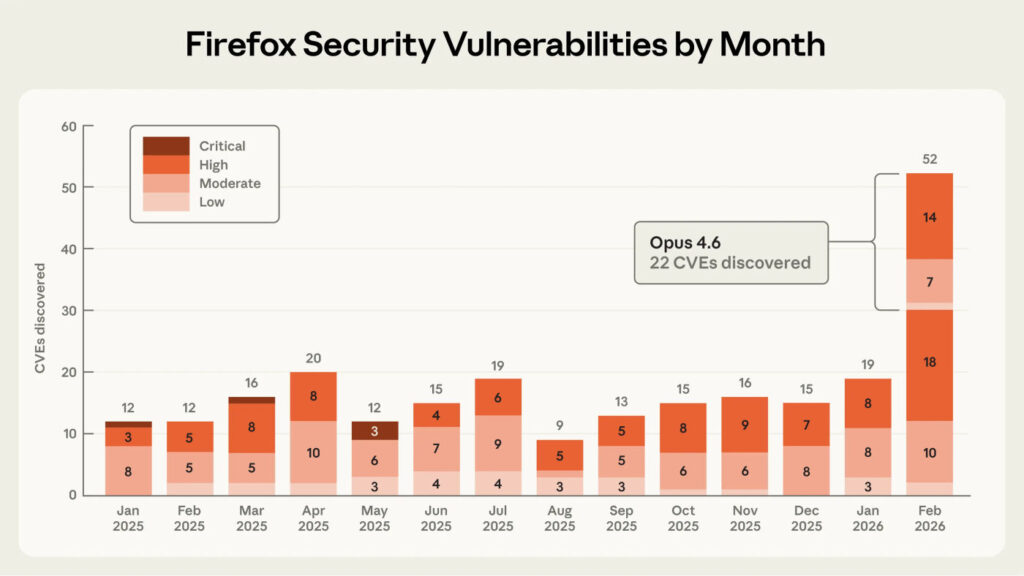

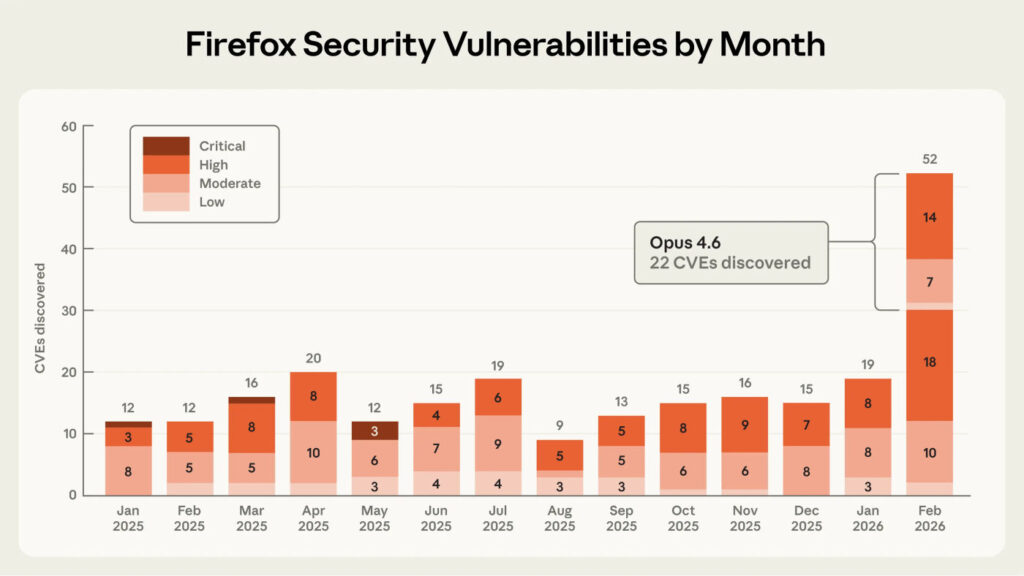

En deux semaines, Claude Opus 4.6 d’Anthropic a identifié 22 failles de sécurité dans Firefox, dont 14 qualifiées de haute sévérité par Mozilla, ce qui représente près d’un cinquième de toutes les failles critiques corrigées dans le navigateur sur l’ensemble de l’année 2025. La majorité a été corrigée dans Firefox 148, les autres le seront dans des versions à venir.

Quand l’IA sert à trouver des failles critiques

La collaboration est née d’une démarche interne chez Anthropic. Fin 2025, l’équipe a constaté que Claude Opus 4.5 frôlait le score parfait sur CyberGym, un test de reproduction de failles connues. Pour construire une évaluation plus exigeante, les chercheurs ont choisi Firefox : une base de code massive, comptant parmi les logiciels libres les mieux sécurisés au monde, utilisé par des centaines de millions de personnes quotidiennement. Les vulnérabilités de navigateur sont particulièrement dangereuses car les utilisateurs y chargent en permanence du contenu non fiable.

Claude a d’abord ciblé le moteur JavaScript de Firefox, surface d’attaque prioritaire car il exécute du code externe à chaque page visitée. En 20 minutes d’exploration, le modèle a signalé un premier « Use After Free », une faille mémoire permettant à un hacker de supprimer des données avec du contenu malveillant. Le temps que les chercheurs d’Anthropic valident et transmettent ce premier rapport à Mozilla via Bugzilla, Claude avait déjà détecté 50 nouvelles entrées de plantage supplémentaires.

Au total, Anthropic a analysé près de 6 000 fichiers C++ et a soumis 112 rapports uniques. Mozilla a encouragé Anthropic à soumettre l’ensemble des résultats en bloc, sans valider chaque cas individuellement, accélérant ainsi le processus de triage. Les chercheurs de Mozilla ont depuis commencé à expérimenter Claude en interne pour leurs propres travaux de sécurité.

Claude trouve les failles, mais ne les exploite pas

Anthropic a également testé la capacité de Claude à transformer ces failles en outils d’attaque réels. Résultat : malgré plusieurs centaines d’essais représentant environ 4 000 dollars de crédits via l’API, Claude Opus 4.6 n’a réussi à développer une vulnérabilité fonctionnelle que dans deux cas, et uniquement dans un environnement de test privé de certaines protections modernes comme le sandbox. Le modèle d’intelligence artificielle est donc nettement plus efficace pour détecter les vulnérabilités que pour les exploiter, ce qui donne un avantage structurel aux défenseurs.

Anthropic avertit néanmoins que cet avantage ne durera probablement pas : « Si les futurs modèles franchissent cette barrière d’exploitation, nous devrons envisager des mesures de protection supplémentaires ». La firme appelle les développeurs à profiter de cette fenêtre pour renforcer la sécurité de leurs logiciels et annonce un élargissement de ses efforts en cybersécurité, notamment via Claude Code Security, actuellement en accès limité.