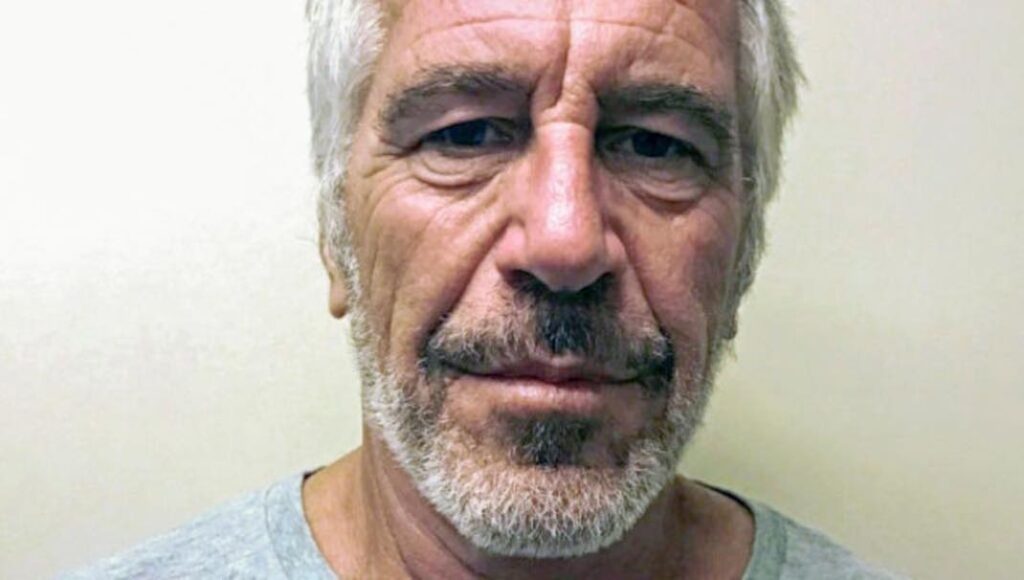

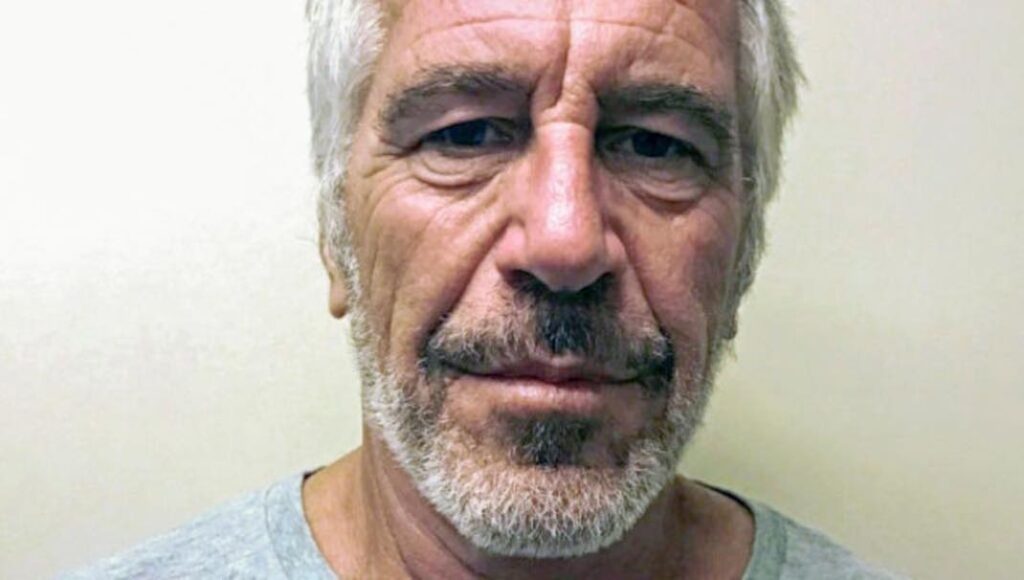

Voilà qui devrait relancer les débats autour du dossier judiciaire le plus commenté de ce XXIème siècle. Un incident de cybersécurité survenu en 2023 au sein du FBI refait surface et jette une lumière crue sur les risques liés aux systèmes internes des agences fédérales. D’après des informations révélées par Reuters et appuyées par des documents judiciaires, un pirate informatique non identifié, décrit comme « étranger », serait parvenu à pénétrer le réseau du bureau du FBI à New York et à consulter des éléments associés à l’enquête visant Jeffrey Epstein.

Une faille exploitée dans un laboratoire spécialisé

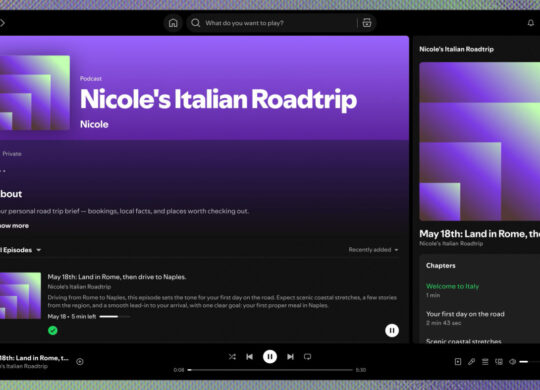

La brèche aurait exploité un serveur du Child Exploitation Forensic Lab, au sein de la division new-yorkaise. Selon les éléments publiés, le serveur aurait été laissé involontairement vulnérable par un agent travaillant sur des procédures de traitement de preuves numériques. Les documents évoquent une activité anormale comprenant le fait de « parcourir certains fichiers relatifs à l’enquête Epstein ».

Un intrus qui n’aurait pas compris où il se trouvait

Une visioconférence pour “prouver” l’identité du FBI

Fait étonnant, une source citée indique que le pirate n’aurait pas réalisé immédiatement qu’il venait d’accéder à un système des forces de l’ordre. Les agents auraient alors demandé à l’intrus de rejoindre un appel vidéo, au cours duquel ils lui auraient montré leurs accréditations afin de confirmer qu’il s’agissait bien du FBI.

Le FBI parle d’un incident “isolé”, l’enquête continue

Le FBI indique avoir contenu l’incident, restreint l’accès du hacker malveillant et corrigé la configuration du réseau. L’agence précise que l’enquête reste en cours, sans détailler toutefois ce qui a pu être copié ou exfiltré.

Au-delà du caractère ultra sensible des dossiers liés à Epstein, cet épisode rappelle que la sécurité des chaînes de traitement numérique — serveurs, procédures, droits d’accès — est bien souvent le maillon faible de la protection des données, et ce même dans les environnements les plus contrôlés.

2 commentaires pour cet article :