Meta a résolu une faille technique qui permettait à des tiers de déclencher massivement l’envoi d’e-mails de réinitialisation de mot de passe, semant le trouble parmi les utilisateurs. Malgré l’alerte lancée par Malwarebytes concernant les données de 17,5 millions de comptes exposées en ligne, le réseau social de Meta affirme qu’aucune intrusion n’a compromis ses infrastructures.

Meta conteste l’hypothèse d’un nouveau piratage

L’incident a provoqué une frénésie après que l’éditeur d’antivirus Malwarebytes a averti ses clients du vol présumé de données personnelles. Sur X (ex-Twitter), Instagram a tenu à rassurer les utilisateurs :

Nous avons corrigé un problème qui permettait à une partie externe de demander des e-mails de réinitialisation de mot de passe pour certaines personnes. Il n’y a eu aucune violation de nos systèmes et vos comptes Instagram sont sécurisés.

Vous pouvez ignorer ces e-mails. Veuillez nous excuser pour cette confusion.

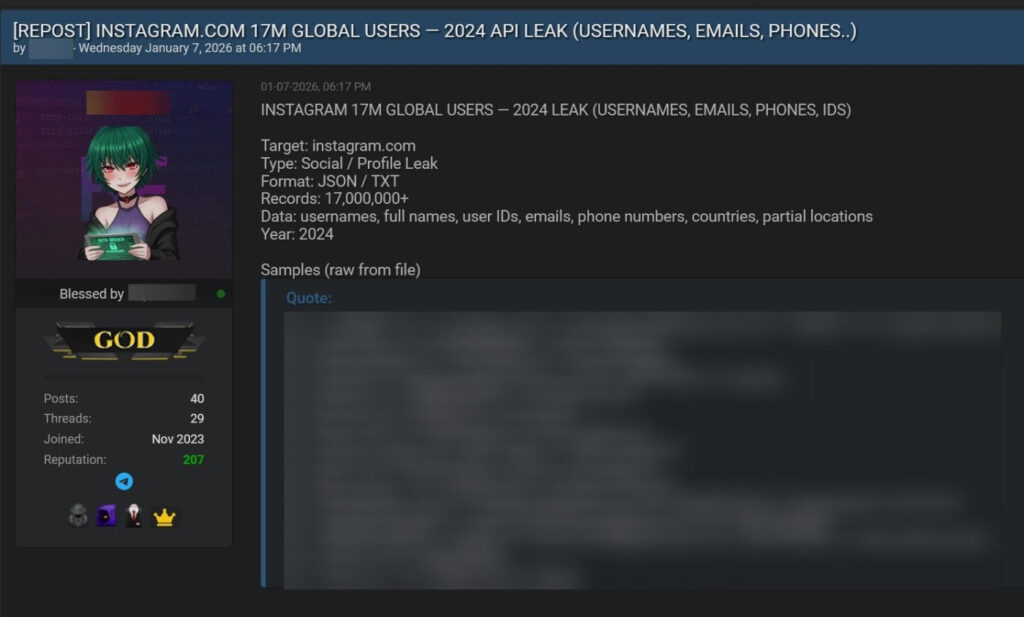

Pourtant, un fichier diffusé gratuitement sur plusieurs forums de hackers contient 17 017 213 profils incluant des noms, numéros de téléphone, adresses postales, e-mails et identifiants. Si le hacker prétend avoir exploité une faille de l’API en 2024, Meta assure n’avoir connaissance d’aucune compromission de ce type en 2022 ou 2024.

L’analyse des données suggère qu’il s’agit probablement d’une compilation d’informations collectées sur plusieurs années, potentiellement mêlées à d’anciennes fuites comme celle de 2017 qui avait touché 6 millions de comptes. À ce jour, les chercheurs en cybersécurité n’ont fourni aucune preuve reliant ce jeu de données à une vulnérabilité récente des systèmes d’Instagram.

L’absence de preuves formelles d’une nouvelle brèche tend à confirmer que ces informations proviennent de sources multiples et non d’un accès direct aux serveurs du réseau social. Cette distinction est cruciale car elle signifie que les barrières de sécurité internes de la plateforme de Meta n’ont pas cédé.

Le phishing devient le risque majeur pour les victimes

La bonne nouvelle réside dans l’absence de mots de passe au sein du fichier divulgué. Il n’est donc pas techniquement nécessaire de changer son code d’accès dans l’immédiat. Toutefois, la disponibilité de ces coordonnées expose les utilisateurs à des attaques ciblées d’ingénierie sociale, de phishing ou de smishing (hameçonnage par SMS).

Les hackers exploitent fréquemment ces bases de données pour tenter de voler des informations supplémentaires. La vigilance est donc de mise :

- Ignorez et supprimez tout e-mail ou code SMS de réinitialisation non sollicité.

- Activez systématiquement l’authentification à deux facteurs (2FA) si ce n’est pas déjà fait pour renforcer la sécurité de votre compte.

Un commentaire pour cet article :