TENDANCES

Comparateur

- AUTO

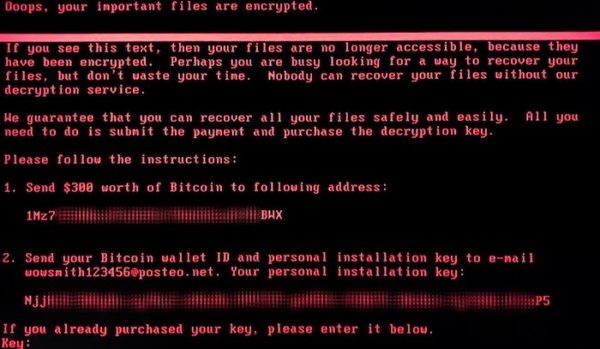

Le virus Petya, qui a commencé à se répandre rapidement sur les réseaux européens dans la journée d’hier, serait après analyse beaucoup plus virulent que prévu. Car ce ransomware qui se répand à une vitesse folle sur la planète…ne serait pas un « vrai » ransomware si l’on en croit Matt Suich, le fondateur de la firme de cybersécurité Comae. « Nous nous sommes aperçus que la versions actuelle de Petya, clairement a été réécrite pour être un wiper (virus destructeur de données, Ndlr), pas un ransomware » affirme ainsi le spécialiste.

Pourtant, la plupart des machines infectées semblent « bloquer » les données en attendant le versement d’une rançon de 300 dollars/euros au minimum. Cette demande ne serait donc qu’un leurre, qui laisserait au Virus encore plus de temps pour détruire les données de l’ordinateur…et permettrait « de contrôler le récit des médias » selon Suich.

La fausse qualification du virus pourrait aussi servir à brouiller les pistes concernant l’origine des auteurs du virus; un ransomware « suggère un mystérieux groupe de hackers plutôt qu’un pays« . Si l’on suit ce raisonnement, Petya pourrait donc être une attaque massive directement planifiée par un Etat nation. Mais quel pays aurait donc intérêt à une cyber-attaque de cette ampleur ? Les analyses de Kaspersky Lab semblent indiquer que les premières attaques ont visé l’infrastructure informatique de l’Ukraine, ce qui pourrait donc indiquer une possible implication de la Russie; affaire à suivre donc…

SOURCEtheverge

La startup américaine Figure AI vient de franchir une étape majeure dans l’histoire de la robotique humanoïde. Avec son nouveau...

L’intelligence artificielle continue de transformer la recherche scientifique, et l’astronomie en offre une nouvelle démonstration...

Google renforce les capacités visuelles de son modèle Gemini 3 Flash avec une nouvelle fonctionnalité baptisée Agentic Vision....

Google intensifie sa lutte contre le vol de smartphones en déployant une série d’améliorations de sécurité sur...

La France accélère sa stratégie de souveraineté numérique en annonçant la généralisation de Visio...

il utilise les droits d’admin pour ce propager via wmi / psexec, en gros si un admin ce fait véroler son pc, attention au serveur ou il a les droits !

plutot un employé corrompu qui a volé les données ou plutot vole les données afin de vendre des solutions US aux entreprises victimes de ses attaques