Il ne manquait que la NSA au grand bal des agences de sécurité opposées aux techniques de chiffrement employées dans les dernières versions des systèmes d’exploitation mobile (iOS et Android). Le FBI, le GCHQ et les services de sécurité chinois avaient déjà fait part de leur inquiétude concernant le chiffrement, estimant qu’à cause de ces verrous difficilement contournables les « voyous » pouvaient plus facilement couvrir leurs méfaits. Même son de cloche du côté de la NSA et de son directeur Mike Rogers, qui va jusqu’à expliquer que le chiffrement est « un vrai problème de sécurité nationale« ; pas moins.

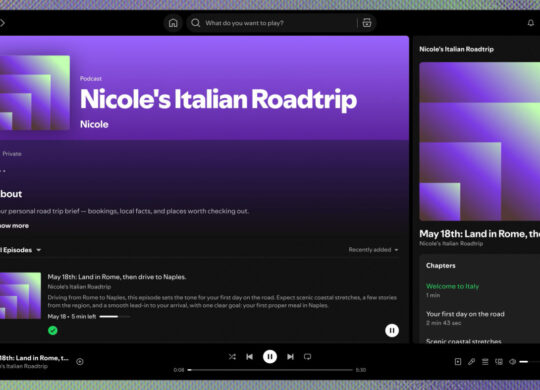

Invité à une conférence sur la cybersécurité, Cybersecurity for a new America, Mike Rogers, tout comme son homologue du FBI, souhaiterait donc la mise en place de cadres légaux favorisant la récupération de données. On pourrait penser que par moyens légaux, le directeur de la NSA entende un système clair et au vu de tous permettant de contrôler précisément les actions de justices effectuées sur un appareil électronique à des fins d’enquête, mais très vite le naturel revient au galop et l’on comprend que Rogers parle de portes dérobées (backdoors) qui permettraient d' »entrer » discrètement dans le système mobile pour y récupérer les informations souhaitées.

Le soucis, c’est que les portes dérobées, par définition, sont cachées, et que leur utilisation, à la discrétion des pirates ou des agences de sécurité, ne nécessite aucune forme d’autorisation venant d’en haut (ce que l’on peut « comprendre » lorsque la récupération des données est le fait d’un pirate, mais concernant la NSA…). Mike Rogers a beau souhaiter des mesures d’encadrement, les abus déjà constatés n’incitent pas à l’optimisme quant au niveau de vérification qui sera effectué sur ces actions de récupérations discrètes des données utilisateurs.

Le problème est d’autant plus épineux que d’autres Etats, eux aussi pour des raisons de sécurité nationale, et vu qu’ils utilisent des systèmes d’information très souvent sous OS américain, pourraient décider , à l’instar du gouvernement chinois, d’imposer leurs propres portes dérobées (la Chine aurait fait une demande de ce type à Apple par exemple). Au final, les luttes d’influence politiques et la volonté toujours plus grande des agences d’espion…de sécurité d’imposer leurs règles (souvent en dehors des règles communes et encadrées strictement par la loi), pourraient aggraver encore un peu plus la réputation affaiblie des grands sociétés technologiques américaines, dont les clients sont devenus nettement plus méfiants. Un certain de gros clients de ces grands groupes américains refusent même aujourd’hui de laisser leurs données « sensibles » sur les services de cloud de ces sociétés, afin d’éviter l’espionnage industriel sous couvert là encore de lutte contre le terrorisme.