Comparateur

- AUTO

OVH, l’hébergeur numéro un en Europe, a bien failli être la victime d’une attaque DDoS super-massive : les données cumulées envoyées sur le réseau ont atteint des volumes impressionnants, jusqu’à 1 TB/s ! Cette attaque par déni de service, qui consiste à noyer la capacité de l’hébergeur en saturant sa bande passante, a ici une particularité inédite puisque ce sont pas moins de 145607 caméras de surveillance connectées (et visiblement non protégées) qui ont été « réquisitionnées » pour alimenter l’énorme flux de données !

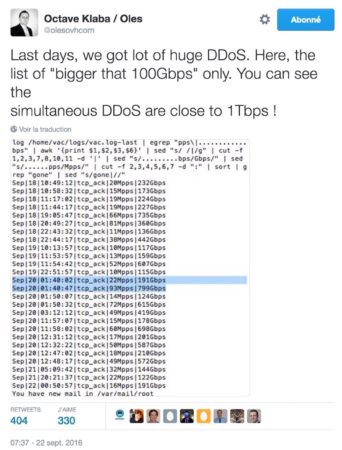

Octave Klaba, le patron et fondateur d’OVH, fournit sur son compte Twitter un extrait de la liste des attaques qui se sont déroulées entre le 18 et le 22 septembre. Heureusement, les serveurs d’OVH sont costauds et mis à part quelques ralentissements, l’attaque n’aura pas réussi à faire s’écrouler l’infrastructure mise en place. L’hébergeur a en effet mis en place, et ce depuis des années, une infrastructure de protection contre les attaques DDoS (technologie Vacum) à destination de ses clients (KultureGeek a d’ailleurs déjà bénéficié du « bouclier » de ces technologies)

Malgré l’échec global de l’attaque, son amplitude pose questions; que serait-il arrivé si celle-ci s’était dirigée vers un autre hébergeur plus modeste ? On peut facilement imaginer le pire. Face à la multiplication de ce type d’attaques massives (que nombre de spécialistes en sécurité informatique attribuent à la Chine), Google a mis en place le Google’s Project Shield, une initiative et surtout des moyens logistiques pour venir épauler un petit hébergeur de news qui serait la proie d’une attaque DDoS. Reste à en mesurer l’efficacité en situation réelle…

Google annonce un troisième report pour la fin des cookies tiers au niveau de son navigateur Chrome. Au départ, cela devait être fait...

Jim Henson est un monument pour tous les êtres humains férus d’imaginaires, qui n’usurperait pas sa place dans un panthéon...

Si le taux d’échec de SpaceX est le pus bas de tout le secteur de l’aérospatiale, ce rendement exceptionnel contraste fortement...

Chaque jour nous dénichons pour vous des promos sur les produits High-Tech pour vous faire économiser le plus d’argent possible. Voici...

Le Snapdragon X Elite n’est pas encore disponible sur le marché que déjà Qualcomm dévoile le Snapdragon X Plus, un...

24 Apr. 2024 • 22:34

Quelques chose du type : uq2zGMAH7qbwIfLu

;)